Zijn je medische gegevens beter beveiligd dan de naaktfoto’s van beroemdheden? Het lijkt een eenvoudige vraag, en het even eenvoudige antwoord is dat we het niet weten. Daarmee is overigens niet gezegd dat medische informatie en apparaten slecht beveiligd zijn, maar ook niet dat het beveiligingsniveau overal voldoende is. Dat we het niet precies weten is zo’n beetje het enige waar beveiligingsdeskundigen het onderling over eens zijn. Jan Jacobs over de kwetsbaarheid van medische dossiers.

Het ontbreken van inzicht in diefstal of misbruik van medische data heeft verschillende redenen. Op de eerste plaats is er in Nederland nu nog geen meldplicht voor datalekken bij zorginstellingen, in tegenstelling tot de VS, waar de overheid een wall of shame van zorginstellingen met gelekte patiëntgegevens bijhoudt. De nieuwe koploper in dat openbare register is sinds kort een groep van 206 samenwerkende ziekenhuizen waar hackers toegang kregen tot 4,5 miljoen patiëntgegevens na een inbraak in het netwerk. Overigens zijn hackers in de VS niet de grootste oorzaak van datalekken, maar diefstal of vermissing van laptops, harde schijven of andere apparatuur die onversleutelde patiëntgegevens bevatten.

Geen meldplicht voor lekken van medische gegevens

We weten dus niet hoe vaak Nederlandse medische dossiers op straat raken door ongelukken of hackers.

Onderzoeken uit andere landen schetsen een verontrustend beeld

Er is evenmin recent grootschalig onderzoek geweest naar de kwaliteit van databeveiliging bij Nederlandse zorgaanbieders. Om toch enig inzicht te krijgen in de omvang van medische datalekken moet je dus naar andere bronnen kijken. Onderzoeken uit andere landen schetsen een verontrustend beeld.

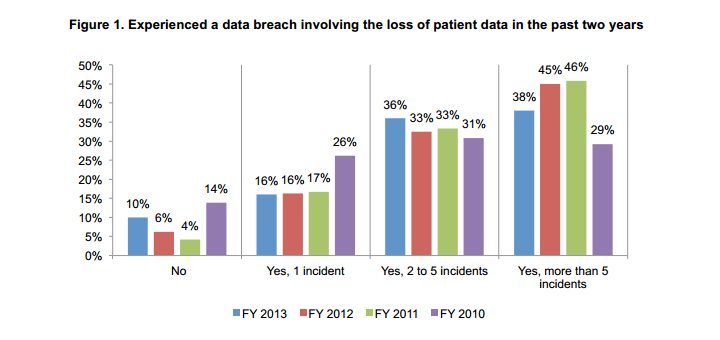

Het Amerikaanse Ponemom instituut ondervroeg voor zijn meest recente studie 388 IT-professionals bij Amerikaanse ziekenhuizen en andere zorgaanbieders. Negen van de tien ondervraagden gaf aan in de afgelopen twee jaar te maken te hebben gehad met een datalek van patiëntgegevens, 38 procent van hen rapporteerde zelfs meer dan 5 incidenten.

Het gezaghebbende onderzoeksinstituut SANS analyseerde van september 2012 tot october 2013 internetverkeer met mogelijke cyberaanvallen op Amerikaanse zorgaanbieders en concludeert in een recent rapport dat zorginstellingen bloot staan aan talloze aanvallen en dat hun netwerken gevaarlijke malware herbergen.

Die aanvallen lopen steeds vaker via slecht beschermde randapparatuur in een ziekenhuis, zoals videovergader-apparatuur, medische apparaten in het ziekenhuisnetwerk, e-mail servers en online patiëntportalen. SANS noemt de situatie "alarmerend" en stelt vast dat het voldoen aan papieren normen (zogeheten compliance) een schijnzekerheid oplevert, en dat de zorg bovendien op achterstand is gekomen ten opzichte van geavanceerde criminele cyberaanvallen.

Waarom zou je medische gegevens stelen?

Een goede vraag is: waarom zou je medische gegevens stelen? Een veelgebruikt voorbeeld is dat verzekeraars die gegevens kunnen gebruiken om patiënten met een hoog risico te weren. Nog los van de realiteitszin van dat scenario is er een veel voor de hand liggender reden: medische dossiers zijn handel, net als persoonsgegevens en credit card gegevens.

Volgens een circulaire van de FBI uit april van dit jaar leveren zelfs onvolledige medische dossiers op de zwarte markt veel meer op dan credit card gegevens of social security nummers. En twee weken geleden meldde Reuters dat de FBI een nieuwe waarschuwing naar zorginstellingen had doen uitgaan waarin melding wordt gemaakt van een verhoogd aantal aanvallen op instellingen in de zorgsector.

Een recent rapport van de RAND Corporation laat zien hoe volwassen de ondergrondse illegale markt voor cybercrime tools en gestolen data inmiddels is geworden. De gestolen zorgdata kan op veel manieren geld opleveren: identiteitsfraude, afpersing en verzekeringsfraude zijn de meest voor de hand liggende criminele verdienmodellen.

En in Nederland?

Nogmaals: voor de Nederlandse situatie ontbreken harde gegevens. Een mogelijke indicatie zijn de rapportages van de instanties die toezicht houden op databeveiliging in de zorg. In Nederland zijn dat de Inspectie voor de Gezondheidszorg (IGZ) en het College Bescherming Persoonsgegevens (CBP). De IGZ legt daarbij de nadruk op de medische kwaliteit, terwijl het CBP fungeert als privacywaakhond.

Beide instanties controleren of zorgaanbieders zich aan de wet houden. De belangrijkste wetten zijn de Wet op de geneeskundige behandelingsovereenkomst (WGBO) en vooral de Wet bescherming persoonsgegevens (Wbp). Die wetten schrijven in algemene termen voor dat zorgaanbieders medische gegevens die pricacygevoelig zijn adequaat moeten beveiligen tegen verlies, diefstal of ongewenste toegang.

IGZ en CBP controleren individuele ziekenhuizen, gezondheidscentra of GGZ-instellingen, en rapporteren daar regelmatig over.

Zorgaanbieders hebben hun beveiliging structureel niet op orde

De rode draad van de rapporten die in de afgelopen jaren verschenen is dat zorgaanbieders hun beveiliging niet structureel op orde hebben. Of het nu om ziekenhuizen, apothekers of huisartsen gaat: de controlerende instanties constateren bij steekproeven regelmatig onvoldoende aandacht voor de bescherming van persoonsgegevens, bijvoorbeeld die in elektronische patiëntendossiers. Of die nalatigheid ook tot misbruik van patiëntgegevens hebben geleid melden de rapporten niet.

Wet schrijft geen specifieke maatregelen voor

Het antwoord op de vraag of je voldoet aan de wettelijke eisen is overigens niet eenduidig. De wet zegt niet wat je aan organisatorische en technische maatregelen moet nemen, maar spreekt bijvoorbeeld van een passend beveiligingsniveau gelet op de risico's. Om toch een houvast te hebben bestaat in Nederland al sinds vele jaren een zogeheten NEN norm voor informatiebeveiliging in de zorg.

Een norm is geen wet, maar een door een branche ontwikkelde standaard met best practices en richtlijnen. Hoewel die zogeheten NEN 7510 norm dus geen wettelijke status heeft, gebruiken IGZ en CBP deze wel in hun beoordeling. Minister Schippers heeft ook aangegeven dat in het toezicht eigenlijk ‘dwingend’ moet worden verwezen naar deze normen.

Wanneer de Eerste Kamer de nieuwe wet die de toegang tot patiëntgegevens regelt goedkeurt, moeten alle zorgaanbieders die elektronisch patiëntgegevens uitwisselen wat de minister betreft aan de NEN-norm voldoen. Ziekenhuizen en andere instellingen doen daarom al jaren hun best om hun databeveiliging volgens deze norm in te richten. Ze laten zich door onafhankelijke instanties (auditors) controleren om te laten zien dat ze conform de norm werken. Ook softwaremakers en cloudleveranciers claimen steeds vaker dat ze volgens NEN7510 werken.

Directie moet risico's beoordelen

Vrijwel alle deskundigen zijn het er echter over eens dat zo’n NEN-audit niet betekent dat medische dossiers niet op straat of in het criminele circuit kunnen belanden, hoewel het wel een stap naar meer aandacht voor beveiliging is. De NEN7510 norm beschrijft vooral processen en procedures om informatiebeveiliging beheersbaar en controleerbaar te maken.

Maar het is aan de individuele zorginstellingen en vooral de directies en bestuurders ervan om de risico’s in te schatten en te beoordelen of specifieke technische maatregelen afdoende bescherming bieden. Zij hebben net zo’n grote verantwoordelijkheid voor data als voor de medische kwaliteit van de zorg, zoals de overlevingskans bij een hartoperatie of infectiegevaar in de OK. De auditor beoordeelt vervolgens of die inschatting aansluit bij de wet en de NEN-normen.

Iedereen mag een NEN-audit uitvoeren

Daarbij spelen verschillende problemen. Op de eerste plaats is de NEN-norm (nog) geen zogeheten certificeerbare norm, wat wil zeggen dat iedereen de controle mag doen. In principe zou een vrachtwagenchauffeur een audit mogen doen.

In principe zou een vrachtwagenchauffeur een NEN-audit mogen doen

De kwaliteit van de audit wordt dus bepaald door het zelfregulerend vermogen van de audit-aanbieders en het gezonde verstand van ziekenhuisdirecties, GGZ-bestuurders of huisartsen. Die moeten de NEN-cowboys kunnen onderscheiden van de auditors die écht waarde toevoegen. Ze kunnen die verantwoordelijkheid niet delegeren naar een leverancier of datacentrum, ook al zijn die op hun beurt NEN-gecontroleerd.

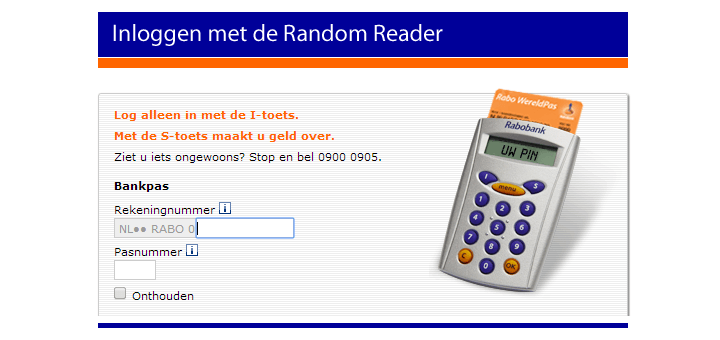

Op de tweede plaats garandeert een audit volgens NEN7510 niet dat je alle afdoende technische maatregelen hebt genomen. Als je voldoende onderbouwt dat je ze gaat nemen, komt dat als opmerking in het audit rapport. Op papier kun je volgens specialisten voldoen aan 95 procent van de NEN-norm terwijl je ICT-systemen toch zo lek als een mandje zijn. Een directie kan ook afwijken van een bepaald NEN-voorschrift, al moet dat expliciet in een begeleidende brief bij de audit zijn vastgelegd. Zo kiezen veel zorginstellingen er nog steeds om alleen met een gebruikersnaam en wachtwoord toegang te geven tot medische dossiers (terwijl we bankieren via internet met SMS-codes of een identifier).

Wat is passend of proportioneel?

Omdat de wet en de NEN-norm geen specifieke beveiligingsmaatregelen voorschrijven (technologie verandert immers snel), toetsen auditors aan begrippen als passend, state-of-the-art en proportioneel. Dat oordeel is telkens een inschatting van de auditor, en daarin komen grote verschillen voor. Het maakt nogal wat uit of een auditor een diepgaande technische kennis van actuele aanvalstechnieken heeft of vooral vanuit de organisatorische kant een oordeel velt.

Kortom: hoewel een leidraad als de NEN7510 norm houvast biedt, verschaft de mate waarin zorgaanbieders een NEN-stempel hebben onvoldoende inzicht in de vraag hoe vaak patiëntendossiers in het afgelopen jaar per ongeluk of door kwaadwillende ongewenst zijn ingezien.

Consultants en beveiligers: fear, uncertainty and doubt?

Er gaan stemmen op die zeggen dat de ongerustheid voornamelijk wordt gevoed door consultants en verkopers van beveiligingsapparatuur (hoewel je de FBI niet direct tot die groep zou rekenen). In die observatie zit zeker een kern van waarheid, maar hij helpt ons evenmin bij de vraag hoe veilig onze dossiers nu feitelijk zijn.

Een extreme nadruk op privacy kan innovatie in de weg staan

Een extreme nadruk op privacy en complexe beveiligingsmaatregelen kan leiden tot onwerkbare situaties en kan innovatie in de weg staan. Bij ziekenhuizen geldt de facto als interne richtlijn dat veiligheid voor de patiënt altijd zwaarder telt dan privacy. Het vinden van een balans tussen veiligheid, kosten, innovatie en continuïteit van de zorg op de werkvloer is een lastige opgave.

Maar de problematiek zal in de komende tijd alleen maar toenemen voor zorginstellingen en individuele zorgaanbieders. Ze zullen allereerst te maken gaan krijgen met nieuwe (deels Europese) wetgeving die het melden van datalekken verplicht stelt. Als die wet wordt aangenomen kunnen zorginstellingen binnenkort torenhoge boetes krijgen voor het niet melden van een lek. Daarnaast is er een toenemende trend om zorgdossiers online toegankelijk te maken voor bijvoorbeeld patiënten, en wordt zorginformatie ook steeds vaker digitaal gedeeld tussen instellingen, bijvoorbeeld in de ketenzorg.

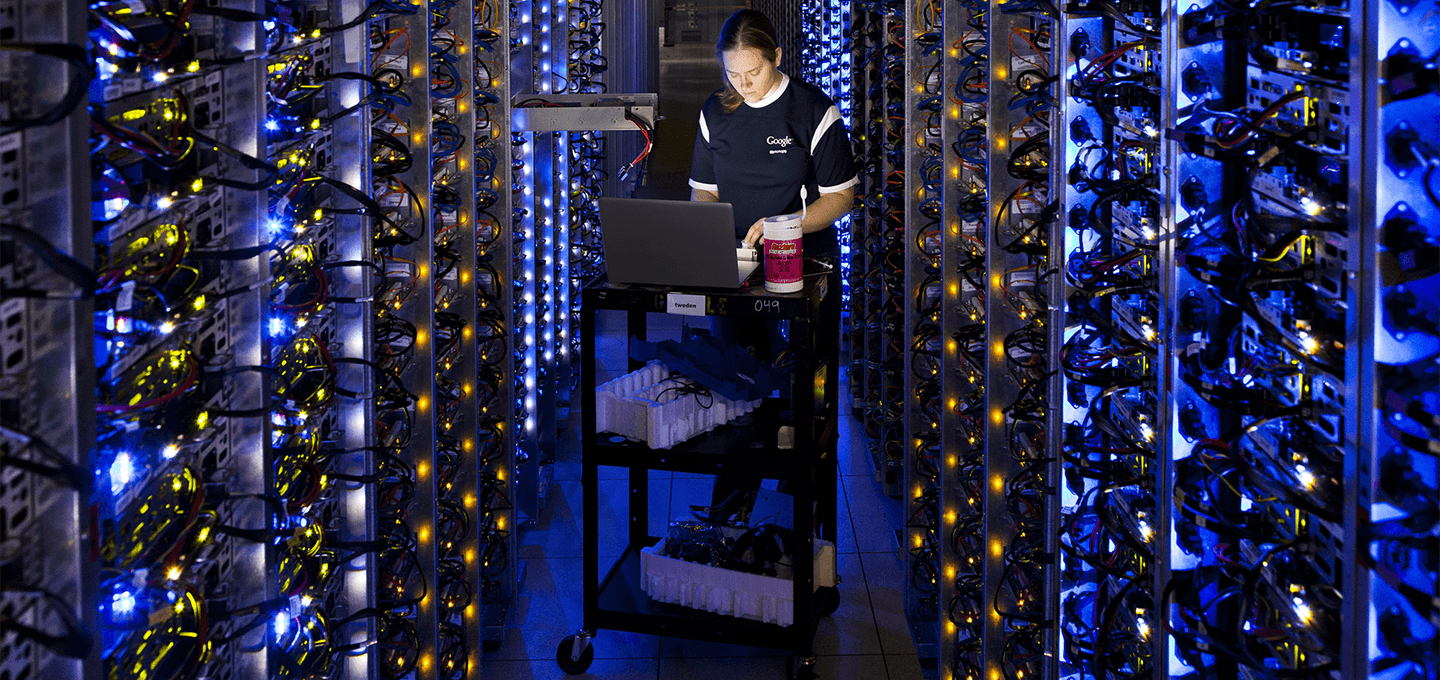

Bovendien rukt de opslag van gegevens in de cloud op, ook in de zorg. Dat kan op verschillende manieren, via eigen systemen die via de cloud bereikbaar zijn tot het delen van een infrastructuur met andere zorgaanbieders. Een aparte NEN-norm voor dataopslag van medische gegevens in de cloud is er nog niet, en wordt niet voor 2015 verwacht.

Een woordvoerder van het CBP zegt desgevraagd dat deze instantie nog geen specifiek onderzoek heeft gedaan naar de veiligheid van medische data in de cloud.

Probleem te groot voor individuele zorgaanbieders?

Eén ding is zeker: het probleem is te groot voor individuele ziekenhuizen, gezondheidscentra of apothekers. Ze zullen moeten samenwerken om betaalbare en effectieve maatregelen te nemen. Het ligt voor de hand dat hun koepelorganisaties helpen om praktisch beleid te formuleren dat verder gaat dan een verwijzing naar de NEN-normen of de wetgeving.

Bij die koepelorganisaties lijkt de urgentie om inzicht te hebben in de aard en de omvang van de dreiging anno 2014 nog niet echt aanwezig te zijn. Misschien dat daarom ziekenhuisdirecteuren het onderling wel eens zijn over wat de beste aanpak is voor datalekken: hopen dat het CBP of de IGZ niet op bezoek komen. Kortom: het antwoord op de vraag hoe goed onze medische gegevens nu beschermd zijn zal voorlopig nog op zich laten wachten.

Goed verhaal, volgens mij ligt het probleem echter bij de applicatie bouwers en niet zo zeer bij de zorgverleners. Wanneer daar geen goede Software Engineer aanwezig is en de applicatie niet goed is opgebouwd, kan het ook niet opeens gaan loggen wie er in het dossier heeft gekeken van Henk & Ingrid... (NEN 7513)

Waarom is er geen audit om te kijken of het systeem waar mee gewerkt wordt überhaupt aan de NEN-normen kan voldoen? Er zijn tenslotte systemen die kunnen meten of een product goed in elkaar zit of niet. Dan weten instellingen gelijk of ze met een software leverancier in zee moeten gaan of niet.

Straks zit je als koepel organisatie vast aan een logge EPD leverancier waar een update haast onmogelijk is, vanwege de kosten en de duur. Zo zul je nooit volledig kunnen voldoen aan de NEN-normen, omdat de software crappy en goedkoop geschreven is in het buitenland. Laat staan dat de leverancier zeker kan stellen dat er in het buitenland geen NSA backdoor is gemaakt in de software.

Wat zal ik blij zijn als zorg instellingen zich eens goed laten informeren en in zee gaan met de juiste en slimme partijen. Bedrijven die kunnen garanderen dat de software goed in elkaar zit, zodat de NEN-normen en ISO standaarden goed gewaarborgd zijn.

Dit is zeker een goed verhaal. Als reactie op 'Zorgverlener'. Als applicatiebeheerder in de zorgsector (EPD en meer) ligt het gecompliceerder. Je hebt best goede software waar alles wordt gelogd en tegelijkertijd ook het tegenovergestelde. Je hebt ook zorgverleners die inloggen en bij het weglopen het scherm met patiënten informatie open laten staan voor iedereen om te zien. Veiligheid is meer als alleen maar softwarematig zaken dichtspijjkeren. Het is een bewustwording van waar je mee bezig bent en de gevoeligheid ervan.

Dank voor een mooi overzicht! Als security professional zie ik nog een groot gat tussen wat er op dit moment nodig is om jezelf te beveiligen en dat wat er in de zorg nu "usance" is. De wereld veranderd snel. Er is ook een kip-ei probleem in dat leveranciers security weinig prio geven zolang er geen expliciete vraag naar is, patienten aannemen dat het goed geregeld is en zorgprofessionals vertrouwen op de IT-afdeling... die al overbelast is door alleen het "draaiend houden"