Mijn nieuwsgierigheid wordt vooral gewekt door de vraag welke foute vitale functies de hackers dan wel getoond hebben. Daaruit blijkt namelijk of de betreffende hackers een beetje gevoel voor humor of drama hebben. Daarmee wordt zo’n omineus bericht over cyberrisico’s immers al meteen een stuk draaglijker.

Tweedehandsje op eBay

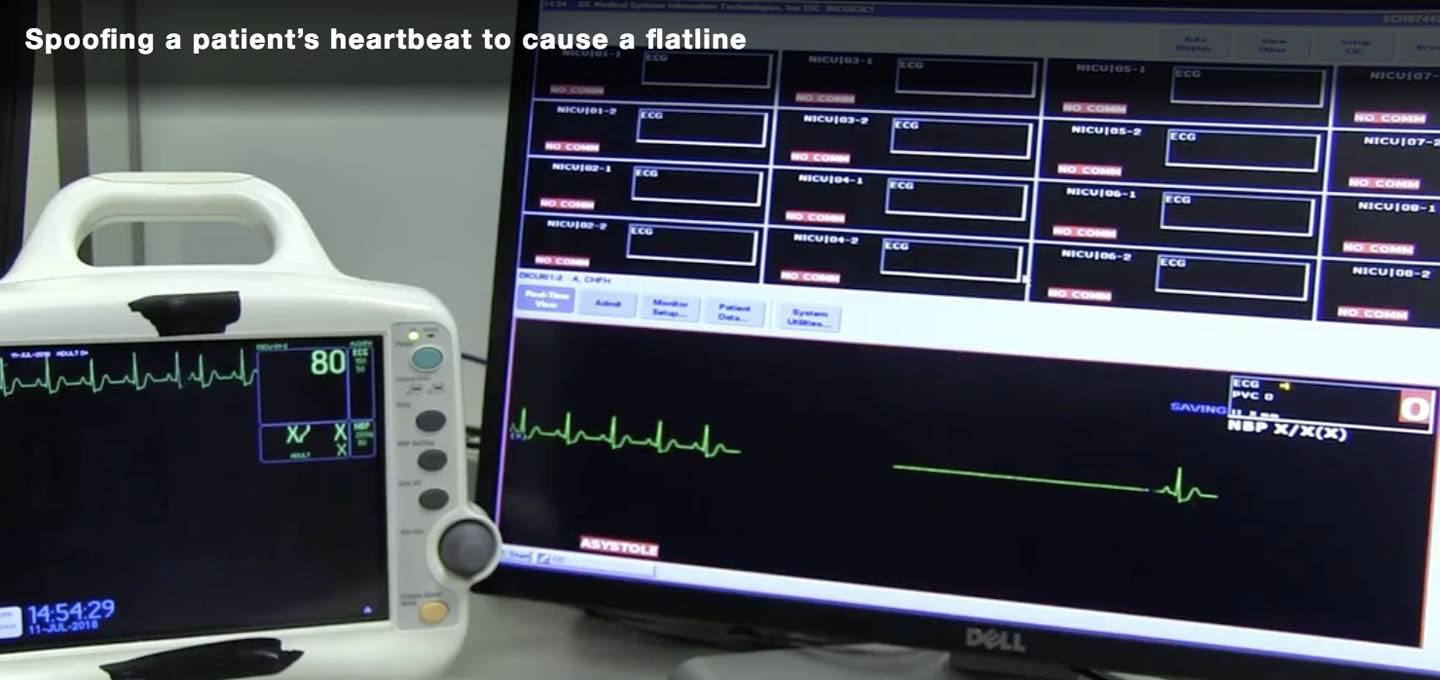

De onderzoekers van het McAfee’s Advanced Threat Research team kochten op eBay een monitor en een centraal bewakingsstation, alsmede een ECG-simulator om een al dan niet levende patiënt te imiteren.

Die monitor staat doorgaans bij de patiënt aan het bed en meet hartritme, bloeddruk en zuurstofverzadiging. Het bewakingsstation staat meestal in een andere kamer waar de gegevens van alle patiënten op de afdeling voor verpleegkundigen en artsen zichtbaar zijn.

Hackers laten een virtueel dode zien

De hackers van McAfee slaagden erin om de netwerkcommunicatie tussen de monitor en het centrale station te onderscheppen en te vervalsen. Hun eerste hackpoging was nog voor de hand liggend. Ze veranderden een feitelijke hartslag van 80 in het geniep naar een flatliner. Leuk gevonden, maar daarmee heb je natuurlijk niet direct een spannend Mission Impossible scenario te pakken.

Ritmestoornis?

Andersom biedt nog wel kansen voor een leuke plot. De patiënt in kwestie (een getuige in een mafiaproces) is al lang omgelegd, maar met behulp van de McAfee hack zien de verpleegkundigen nog allerlei geruststellende vitale waardes op hun scherm verschijnen.

De onderzoekers kwamen zelf echter ook met een inventief scenario. Ze simuleerden, op advies van een adviserende arts, zogenaamd allerlei ritmestoornissen. Dat is een aanzienlijk subtieler scenario dan de flatline. Immers: met de gehackte ritmestoornissen zou je iemand ten onrechte veel langer in het ziekenhuis kunnen laten verblijven dan nodig, of onterecht medicatie kunnen laten innemen.

Enfin. De Mcafee mensen zijn natuurlijk niet uit op een Oscar-nominatie, maar willen vooral aantonen dat ziekenhuizen door het intensieve gebruik van software kwetsbaar zijn voor kwaadwillenden. Ze hebben ook nog enkele adviezen. Leveranciers van dit type apparatuur zouden alle communicatie over het netwerk moeten versleutelen en authenticeren (net als bij het groene slotje in je webbrowser). Dat zou inbreken moeilijker maken. Het zou ook nog schelen, zeggen de onderzoekers, wanneer alle medische apparatuur op een apart netwerk zou draaien, dat niet aan het Internet is gekoppeld.

Dat laatste is iets wat een ICT-afdeling van een ziekenhuis zelf kan regelen, maar voor een sterkere beveiliging ben je toch afhankelijk van de leveranciers van dit type apparatuur. Maar totdat er aantoonbaar een inbraak plaatsvindt met veel publiciteitswaarde, of de inspectie voor de gezondheidszorg zijn tanden laat zien, heeft het vervangen van dit soort systemen door veiliger modellen waarschijnlijk geen prioriteit op de overvolle ICT-agenda.

Het gaat erom de prioriteiten vast te leggen via medico-technische cyber-risico-analyse.

De tools zijn voorhande, maar ik zie ze (te) weinig toegepast.

Iedereen kijkt naar iedereen : gebruikers - verantwoordelijke organisatie - fabrikanten - ..., terwijl het een gemeenschappelijke aanpak vergt, uiteraard gestuurd vanuit de RO, in dit geval het ziekenhuis.

Misschien moet er vanuit de sector gewerkt worden aan typevoorbeelden voor gemeeschappelijke medico-technologische processen, gebruikmakend van de meer universele tools.

(vb voor IC-monitoring, hartbewaking, infuustherapie, ...)